Les mots de passe en entreprise – Le maillon faible

MaDSI votre prestataire informatique de services managés en Loire atlantique (44) et Vendée (85) vous propose des solutions sécurisées sans mot de passe. Ainsi nous simplifions la vie de vos utilisateurs. Aujourd’hui, nous allons vous parler des mots de passe en entreprise.

Convivialité

Les utilisateurs peuvent désormais déverrouiller leurs identifiants de connexion cryptographiques. Comment ? en utilisant des méthodes intégrées simples, telles que les lecteurs d’empreintes digitales ou les caméras de leurs appareils ou en ayant recours à des clés de sécurité FIDO conviviales.

Les entreprises ont la liberté de choisir l’appareil qui répond le mieux à leurs besoins.

Il n’est plus nécessaire de saisir des mots de passe longs et complexes. Cette méthode offre à la fois une sécurité accrue et garantit la meilleure expérience possible aux utilisateurs.

Les différents facteurs

- Facteur de connaissance : « ce que je sais ». Il s’agit d’une connaissance devant être mémorisée telle qu’une phrase de passe, un mot de passe, un code, etc ;

- Facteur de possession : « ce que je possède ». Il s’agit d’un élément secret non mémorisable contenu dans un objet physique qui idéalement protège cet élément de toute extraction (une carte à puce, un token, un téléphone, etc) ;

- Facteur inhérent : « ce que je suis ». Il s’agit d’une caractéristique physique intrinsèquement liée à une personne et indissociable de la personne elle-même, telle qu’une caractéristique biologique (ADN), morphologique (empreinte digitale, empreinte rétinienne) ou comportementale (voix, frappe au clavier).

Les limites du mot de passe

Aux débuts de l’informatique il était suffisant d’utiliser des mots de passe simples composés de quelques caractères pour assurer notre protection. Cependant, au fil du temps, en raison de l’amélioration des capacités de calcul des ordinateurs permettant de décrypter les mots de passe ainsi que des avancées dans les techniques d’attaque, la complexité et la longueur des mots de passe ont dû être accrues.

Nous sommes passés à des recommandations de mots de passe de 8 caractères à 12 caractères. La fréquence de leur changement est passée d’une fois tous les 6 mois à une fois tous les 3 mois.

Cela sans tenir compte des limites de la mémoire humaine qui nous empêchent de retenir un nombre toujours croissant de mots de passe de plus en plus nombreux et complexes. Naturellement, face à cette contrainte, les individus ont cherché à simplifier leur vie en stockant leurs mots de passe dans des fichiers, en utilisant des combinaisons faciles à deviner ou en apportant des modifications minimes à chaque mot de passe.

L’observation révèle qu’une fois dépassé une certaine limite de complexité, cette approche devient inefficace voire contreproductive. Il est donc manifeste que nous avons atteint les limites de l’utilisation des mots de passe basés sur la connaissance.

Aujourd’hui, les mots de passe en entreprise sont le maillon faible.

La double authentification, trop contraignant ?

C’est alors l’arrivé de la double authentification, autrement appelé MFA ou 2FA. On rajoute un deuxième facteur afin de diminuer la pression sur ce fameux mot de passe. Cependant on ajoute une nouvelle contrainte sur l’utilisateur.

Vous recevez par SMS/Téléphone/application un code (One Time Password – OTP). La sécurité se retrouve alors fortement renforcée. Ce facteur est basé sur la possession au lieu de la connaissance (Possession de la Carte Sim).

A cette époque tous les prestataires informatiques indiquaient à leurs clients : Il faut passer au MFA. On constate encore aujourd’hui quelques prestataires informatiques retardataires qui se réveillent et qui essayent de convaincre leurs clients tant bien que mal de l’intérêt du gain de sécurité (et accessoirement pour vendre une prestation supplémentaire).

La double authentification est importante et essentielle mais il faut pouvoir le faire accepter, l’intégrer, et l’adapter à vos usages et besoins.

Votre prestataire MSP MaDSI a la solution adaptée à vos besoins.

Dans la pratique

Sur le plan administratif, l’entreprise est confrontée à la gestion des périphériques mobiles nécessaires pour recevoir les codes d’authentification. Cela soulève plusieurs questions :

Faut-il fournir un téléphone dédié à chaque employé ou leur demander d’utiliser leur propre téléphone ?

De leur côté, les utilisateurs doivent également gérer ce facteur supplémentaire. Ce qui en plus du mot de passe, les contraint davantage.

En conséquence, les plaintes sont fréquentes même parmi les dirigeants des entreprises (TPE/PME). Ils ne sont pas enthousiastes à l’idée de mettre en place cette méthode.

En outre, il convient de noter que cette méthode n’est pas universellement applicable. Elle fonctionne bien pour sécuriser les accès en ligne mais ne peut pas être utilisée pour l’authentification des sessions sur les ordinateurs et les serveurs ce qui laisse une faille dans la sécurité.

De plus, l’évolution des attaques au fil des dernières années nous montre que les méthodes basées sur les SMS et les appels téléphoniques sont désormais presque obsolètes et ne sont plus recommandés comme deuxièmes facteurs.

Seules les applications comme Google Authentificator ou Microsoft Authentificator restent des bonnes méthodes du point de vue de la sécurité.

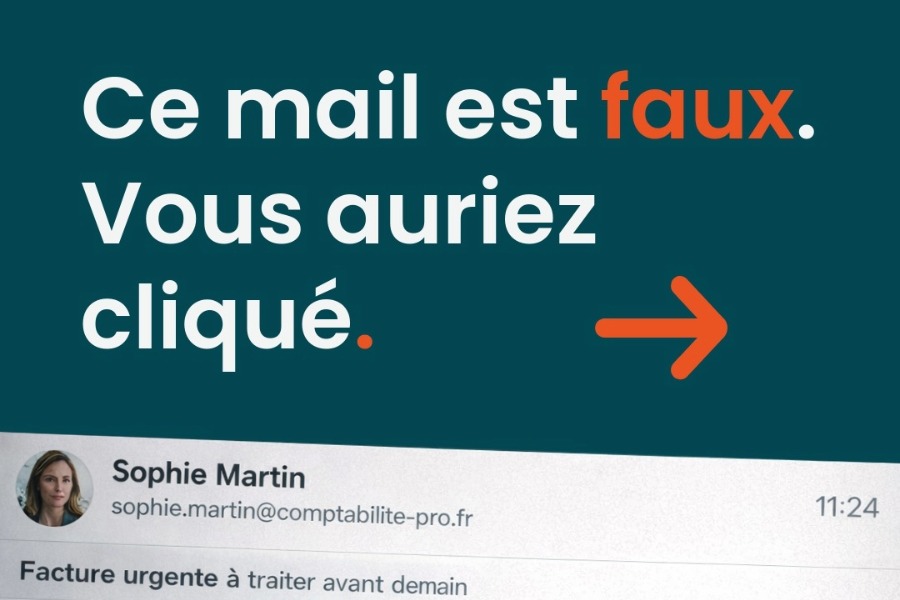

Un exemple d’attaque

Microsoft a été victime d’une nouvelle cyberattaque d’ampleur. Dans un billet de blog publié le 12 juillet, l’éditeur de Redmond détaille comment des pirates ont essayé de s’infiltrer dans les boîtes aux lettres électroniques de plus de 10 000 entreprises depuis septembre 2021. Déjà suffisamment inquiétante comme cela, la nouvelle revêt un caractère encore plus gênant : les hackers sont en effet parvenus à contourner le mécanisme de double authentification.

Source :

Les hackers arrivent même à contourner l’authentification à deux facteurs (journaldugeek.com)

Votre prestataire informatique nouvelle génération MaDSI vous proposes des solutions sur mesure.

Découvrez notre méthode sans mot de passe dans partie 2 en cliquant ICI

Pour aller plus loin

anssi-guide-authentification_multifacteur_et_mots_de_passe.pdf

Visitez notre page LinkedIn en CLIQUANT ICI

Restez en contact en CLIQUANT ICI

En savoir plus sur nos services en CLIQUANT ICI